Cybersecurity

-

Stuxnet auf der Spur

‚Advanced persistant Threats‘ im Produktionsnetzwerk erkennen Stuxnet auf der Spur Seit 2010 ist nicht mehr zu wiederlegen, was viele zuvor verdrängt haben. Durch Überwinden der etablierten ‚Industrial Security‘ mit intelligenter…

-

Nur für geladene Gäste

Industrial Security Nur für geladene Gäste Auf dem Weg zur Industrie 4.0 wächst die Außenwelt in die Produktion hinein, ehemals getrennte IT-Systeme werden integriert. Der Absicherung von Produktionsabteilungen gegen Cyber-Angriffe…

-

Softwareschutz ohne Firewall und VPN

Embedded-Software absichern Softwareschutz ohne Firewall und VPN Embedded-Systeme lassen sich auch ohne externe Schutzmechanismen wie Firewalls oder VPNs absichern. In Verbindung mit dem Echtzeitbetriebssystem Vxworks ab Version 6.8 können Hersteller…

-

Wenn die M2M-Lösung telefoniert und twittert

Wenn die M2M-Lösung telefoniert und twittert Das Gateway Dataeagle 7000 unterstützt die M2M-Kommunikation und erlaubt Lösungen mit skalierbarer Teilnehmerzahl: Daten von Sensoren und Steuerungen und anderen Quellen werden auf Cloudspeichern…

-

Intelligente Netzwerke in der Werkhalle

Kommunikationstechnik für die Industrie 4.0 Intelligente Netzwerke in der Werkhalle Industrie- und Produktionstechnik wird in Zukunft neuen Anforderungen an Dynamik und Vielseitigkeit genügen müssen. Zum einen steht zu erwarten, dass…

-

Was Unternehmen heute schon tun können

Sicherheit im ‚Internet of Things‘ Was Unternehmen heute schon tun können Derzeit dreht sich vieles um das Schlagwort ‚Industrie 4.0‘. Doch bei der Diskussion um die Zukunft vergessen viele die…

-

Bei Expertenforum ‚IT Security Lösungen für die Praxis!‘ diskutiert

Bei Expertenforum ‚IT Security Lösungen für die Praxis!‘ diskutiert Beim VDI/VDE-Expertenforum in Frankfurt stand die IT-Sicherheit auf der Agenda: Lösungsanbieter, Anwender und andere Fachleute diskutierten über verschiedene Security-Szenarien.

-

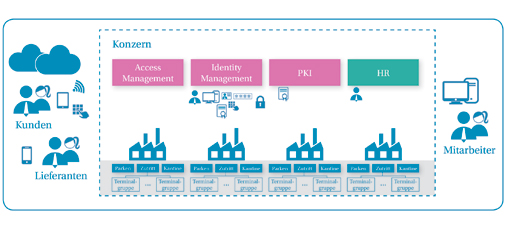

Immer im Blick, wer kommt und geht

Berechtigungsmanagement Immer im Blick, wer kommt und geht Viele Unternehmen mit mehreren Standorten stehen vor der Herausforderung, zahlreiche Berechtigungen von Personen und Geräten sicher und effizient zu verwalten. Unterstützung leisten…

-

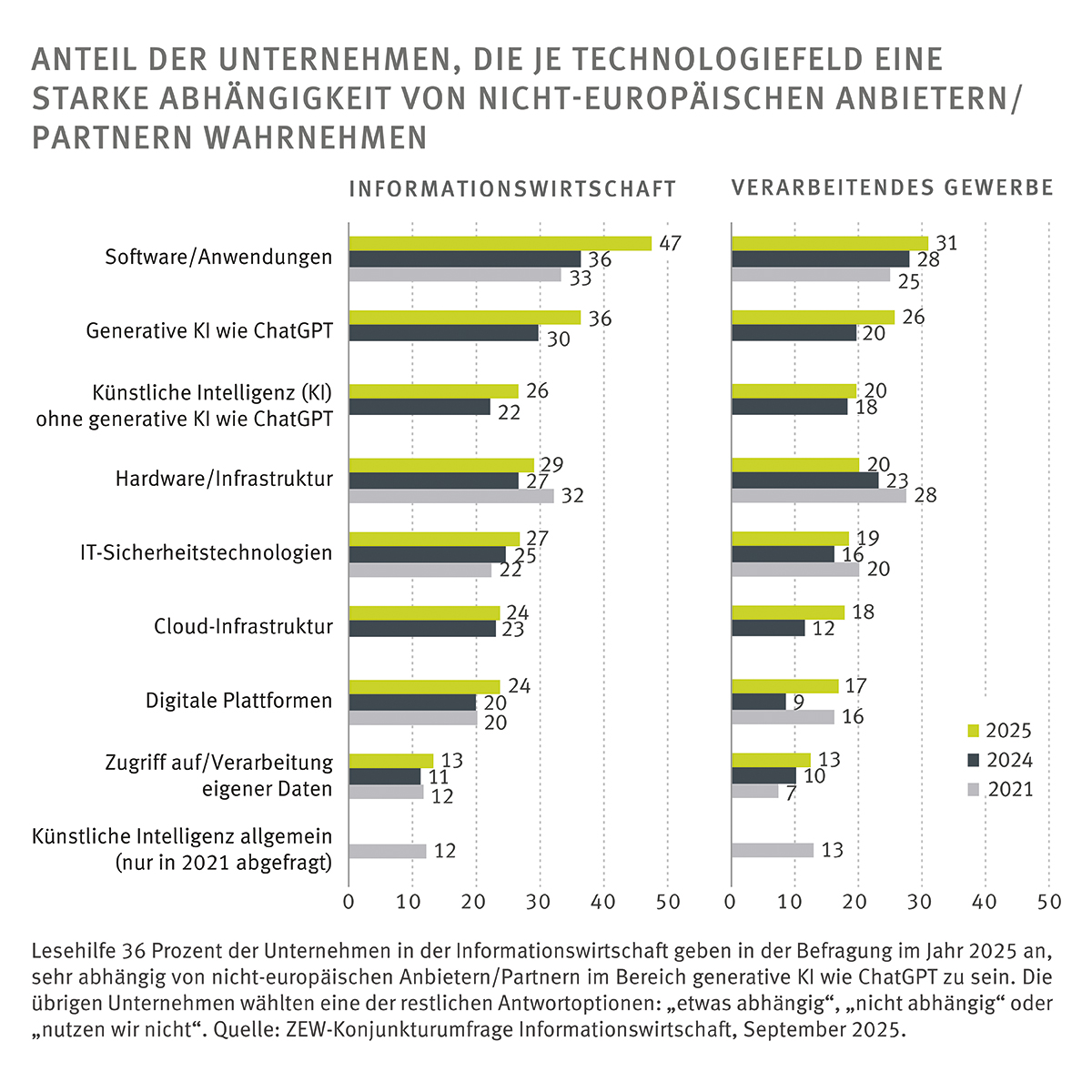

IT-Sicherheit als Prozess betrachten

Cloud Computing IT-Sicherheit als Prozess betrachten IT-Security ist zu einem wichtigen Wirtschaftsfaktor geworden. Der Verlust sensibler Daten durch Spionage oder Sabotage stellt für die Fertigungswirtschaft eine der größten Bedrohungen dar.…

-

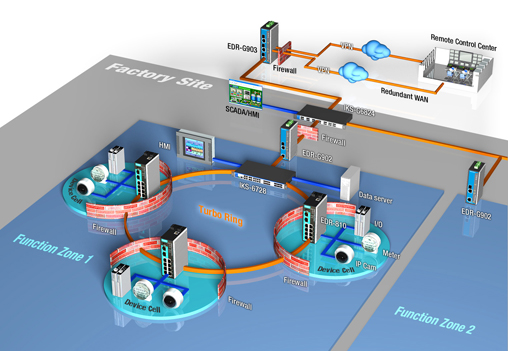

Cyber-Sicherheit für Steuer- und Regelungsnetzwerke

Cell Zone Site-Konzept Cyber-Sicherheit für Steuer- und Regelungsnetzwerke Steuer- und Regelungsnetzwerke in Produktionsbetrieben vor unbefugten Zugriffen zu schützen, ist eine Herausforderung. Das gilt insbesondere im Hinblick auf das Konzept der…