Cybersecurity

-

Ad-Hoc-Arbeitsgruppe im Fachausschuss ‚Security‘ sucht Mitarbeiter

Ad-Hoc-Arbeitsgruppe im Fachausschuss ‚Security‘ sucht Mitarbeiter Heutige Industrieanwendungen müssen sich mit erhöhten Risiken und Bedrohungen auseinandersetzen. Erste Angriffe auf Industrieanlagen zeigen, dass industrielle Anwendungen gezielt im internationalen Fokus stehen. Der…

-

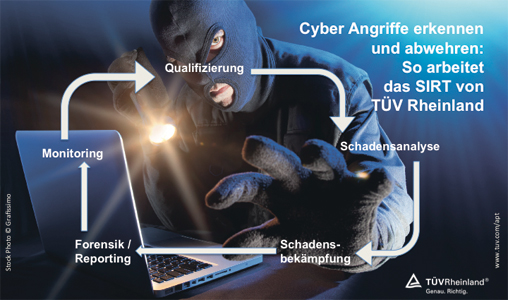

Wenn jede Minute zählt

Keine Zeit für ‚Trial and Error‘ Wenn jede Minute zählt Viele Unternehmen fürchten Cyberattacken auf ihre Infrastruktur, sind aber schon mit dem Monitoring dieser Angriffe überfordert. Deshalb rückt beim TÜV…

-

„Mehr Raum für Sicherheit!“

Mit Penetrationstests die Angriffsfläche reduzieren „Mehr Raum für Sicherheit!“ Mit einem Penetrationstest können Unternehmen ihr IT-Sicherheitsniveau überprüfen lassen, um mögliche Angriffsfläche für Hacker zu identifizieren und zu beseitigen. Die SySS…

-

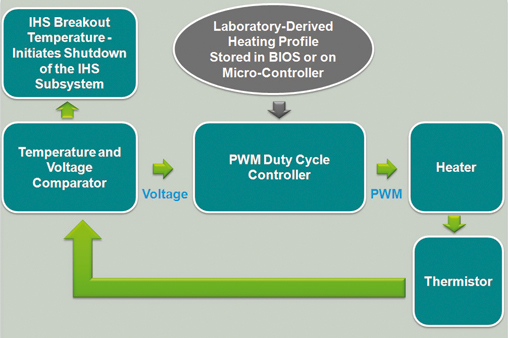

Die Basis-Softwarekomponenten eines Heiz-Designs mit proportionaler Rückmeldung. Der Temperatursensor gibt Daten an eine Vergleichsschaltung aus, welche die Impulsbreitensteuerung dazu veranlasst, die Wärmeabgabe zu reduzieren oder zu steigern. Dies wird vom Thermistor registriert, der diese Information wieder an die Schaltung gibt, welche entweder einen Befehl an die Impulsbreitensteuerung sendet oder das System herunterfährt. Ein derartiger Steuerkreis überwacht und passt das System in einem fortlaufenden Kreislauf an und stoppt nur dann, wenn er sich ausschaltet. Bild: Moxa Europe GmbH

Die Basis-Softwarekomponenten eines Heiz-Designs mit proportionaler Rückmeldung. Der Temperatursensor gibt Daten an eine Vergleichsschaltung aus, welche die Impulsbreitensteuerung dazu veranlasst, die Wärmeabgabe zu reduzieren oder zu steigern. Dies wird vom Thermistor registriert, der diese Information wieder an die Schaltung gibt, welche entweder einen Befehl an die Impulsbreitensteuerung sendet oder das System herunterfährt. Ein derartiger Steuerkreis überwacht und passt das System in einem fortlaufenden Kreislauf an und stoppt nur dann, wenn er sich ausschaltet. Bild: Moxa Europe GmbHPanel-PC in Eiseskälte betreiben

Heizsysteme für Industrie-Computer Panel-PC in Eiseskälte betreiben Lange Jahre haben Konstrukteure viel Zeit in das Abführen von Wärme in Industrie-PC investiert. Da Industrieanlagen jedoch zunehmend in Regionen mit großer Kälte…

-

Geschützt vom Büro bis zur Anlage

IT-Security in der Stahlverarbeitung Geschützt vom Büro bis zur Anlage Reibungslose und fehlerfreie Abläufe in der Produktion sind in der Industrie Voraussetzung für wirtschaftlichen Erfolg. Angriffe von Cyber-Kriminellen können empfindliche…

-

Strom weg, Daten auch?

Gerüstet für den Blackout Strom weg, Daten auch? Ist das IT-System des Unternehmens tatsächlich für einen Blackout gerüstet? Mit dem passenden Disaster-Recovery-Ansatz lässt sich Datenverlust durch Stromausfälle wirksam vorbeugen.

-

Was das IT-Sicherheitsgesetz von Unternehmen fordert

Schluss mit feindlichen Übernahmen Was das IT-Sicherheitsgesetz von Unternehmen fordert Mit dem IT-Sicherheitsgesetz will die Bundesregierung Deutschland zum Vorreiter in Sachen digitaler Personenschutz machen. Dafür sollen IT-Prozesse von kritischen Infrastrukturen…

-

Cyberattacken auf Industrieanlagen

Gefahren und Gegenmaßnahmen Cyberattacken auf Industrieanlagen Cyber-Angriffe auf Scada-regulierte Anlagen sind keine Seltenheit: Das Kaspersky Security Network registrierte 13.000 Versuche, Prozesskontrollsysteme mit Schadcode zu infizieren – jeden Monat. Im Interview…

-

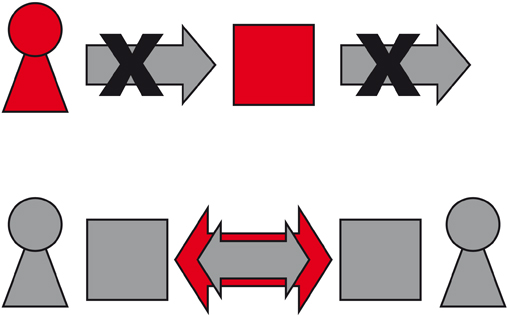

oben: Zugriffsbeschränkungen für einen Nutzer (rot markiert, links) oder eine Anwenung (rot markiert, rechts). Unten: Abgesicherter Kommunikationskanal (Secure Channel, rot markiert) zwischen zwei Applikationen, betrieben durch zwei unterschiedliche Nutzer. Bilder: Fraunhofer IOSB und TeDo Verlag GmbH

oben: Zugriffsbeschränkungen für einen Nutzer (rot markiert, links) oder eine Anwenung (rot markiert, rechts). Unten: Abgesicherter Kommunikationskanal (Secure Channel, rot markiert) zwischen zwei Applikationen, betrieben durch zwei unterschiedliche Nutzer. Bilder: Fraunhofer IOSB und TeDo Verlag GmbHMechanismen für jeden Anwendungsfall

OPC UA und die Informationssicherheit Mechanismen für jeden Anwendungsfall Der Standard OPC UA hält eine Reihe von Mechanismen zur Absicherung der Kommunikation zwischen Automatisierungskomponenten bereit. Anhand eines Drei-Ebenen-Modells lässt sich…

-

Im Bild: Thorsten Henning, Senior Systems Engineering Manager Central & Eastern, CISSP, bei Palo Alto Networks. Bild: Palo Alto Networks

Im Bild: Thorsten Henning, Senior Systems Engineering Manager Central & Eastern, CISSP, bei Palo Alto Networks. Bild: Palo Alto NetworksIT-Sicherheit industrieller Steuerungssysteme

Anlagenschäden durch Cyberattacken IT-Sicherheit industrieller Steuerungssysteme „Das allgemeine Bewusstsein, die Cyber-Sicherheit von industriellen Steuerungssystemen verbessern zu müssen, hat in den letzten Jahren zugenommen“, erklärt Thorsten Henning, Senior Systems Engineering Manager…