Hardware und Infrastruktur

-

Industrie-PC als Kleinsteuerung und API-Emulator

Bei aller Flexibilität tun sich IPCs sich in der Regel schwer damit, einfache Steuerungsaufgaben zu übernehmen. Genau auf dieses Szenario sind die Geräte der Eagle-Eyes-Familie von Efco ausgelegt.

-

Mobile Zutrittsverwaltung mit eigensicheren Tablets

Zutrittskontrolle zu den weitläufigen Anlagen der Petrochemie ist eine Frage der Sicherheit. Mit Tablets von Ecom Instruments konnte ein südkoreanischer Betreiber diese Aufgabe digitalisieren und dabei im Vergleich zu vorher…

-

Der Generalschlüssel hat ausgedient

Die Gemü-Gruppe hatte den Zutritt in der Vergangenheit über ein System mit Generalschlüsseln geregelt. Dieses System war jedoch nicht mehr zeitgemäß und im Rahmen des Sicherheitsprojekts ‚Gemü Secure‘ suchte das…

-

Arbeitssicherheit durch Echtzeit-App unterstützen

5thIndustry hat für Sicherheits-Audits die App 5i.Safety entwickelt.

-

Wie sicher sind die Anwendungen der Fertiger?

Beim allem technologischen Fortschritt sollten Nutzer nicht die IT-Sicherheit aus dem Blick verlieren. Der elfte State of Software Security (SoSS) Report zeigt, dass die Fertigungsindustrie im Vergleich zu anderen Branchen…

-

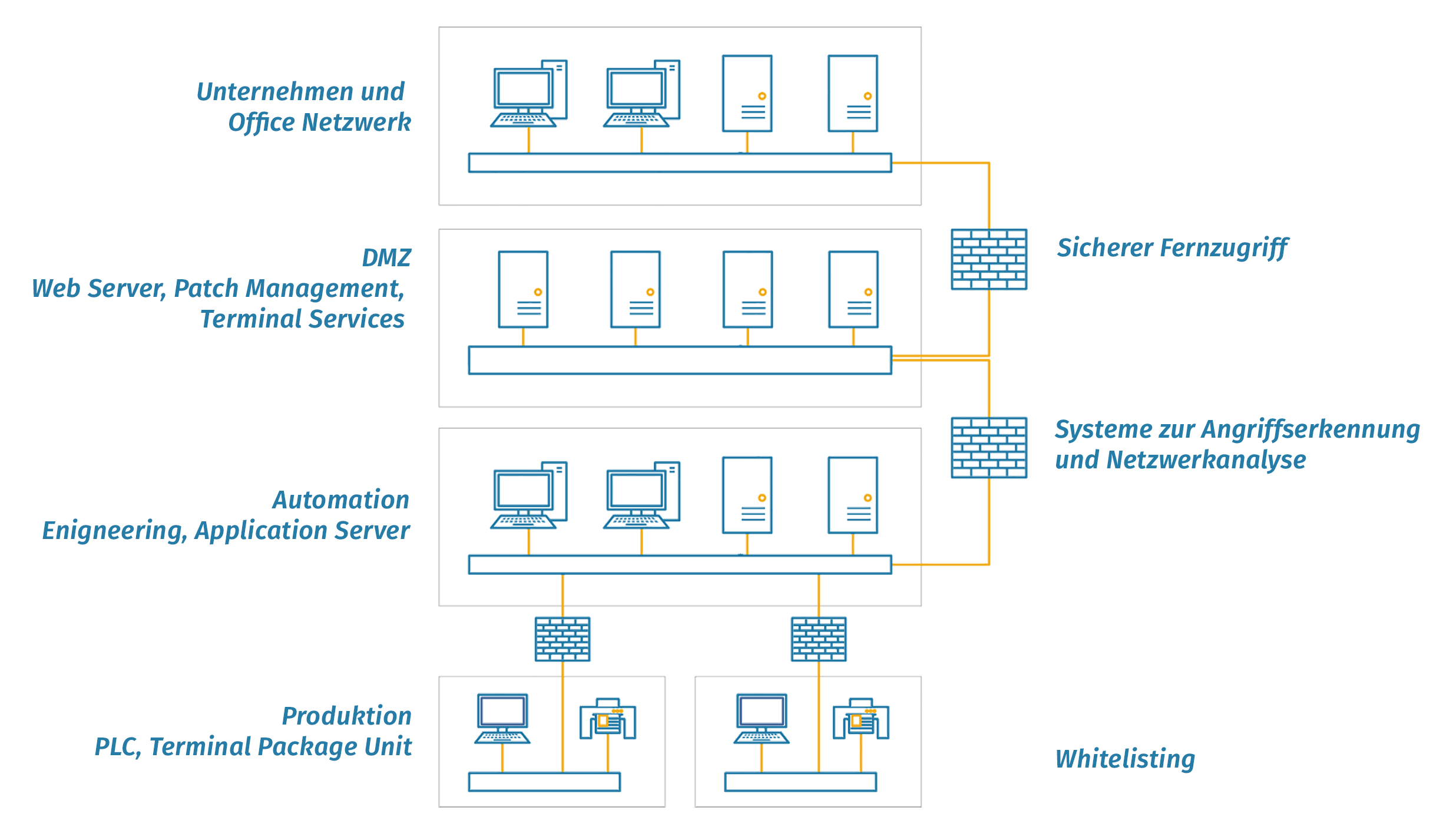

Risiken bewerten, kosteneffizient schützen

Zwei Komponenten tragen maßgeblich zum Schutz der industriellen IT bei: Zuerst die Visualisierung und Überwachung der OT-Netzwerke, etwa mit einem Network Intrusion Detection System (IDS). Noch weiter können Firmen mit…

-

Plattform vernetzt Firmen mit Security-Anbietern

Anfang des Jahres hat Bosch CyberCompare eine digitale Plattform gestartet, die Industrieunternehmen und IT-Security-Anbieter zusammenbringen soll. Schon mehr als 100 Anbieter lassen sich auf dem Portal vergleichen, in einem für…

-

„Dreistigkeit siegt“

Cyberangreifer werden immer kreativer beim Ausnutzen von Sicherheitslücken in IT-Systemen. Eine Vielzahl an Methoden, um an Informationen zu gelangen, bietet das Social Engineering. Dabei wird der Faktor Mensch als potenzielle…

-

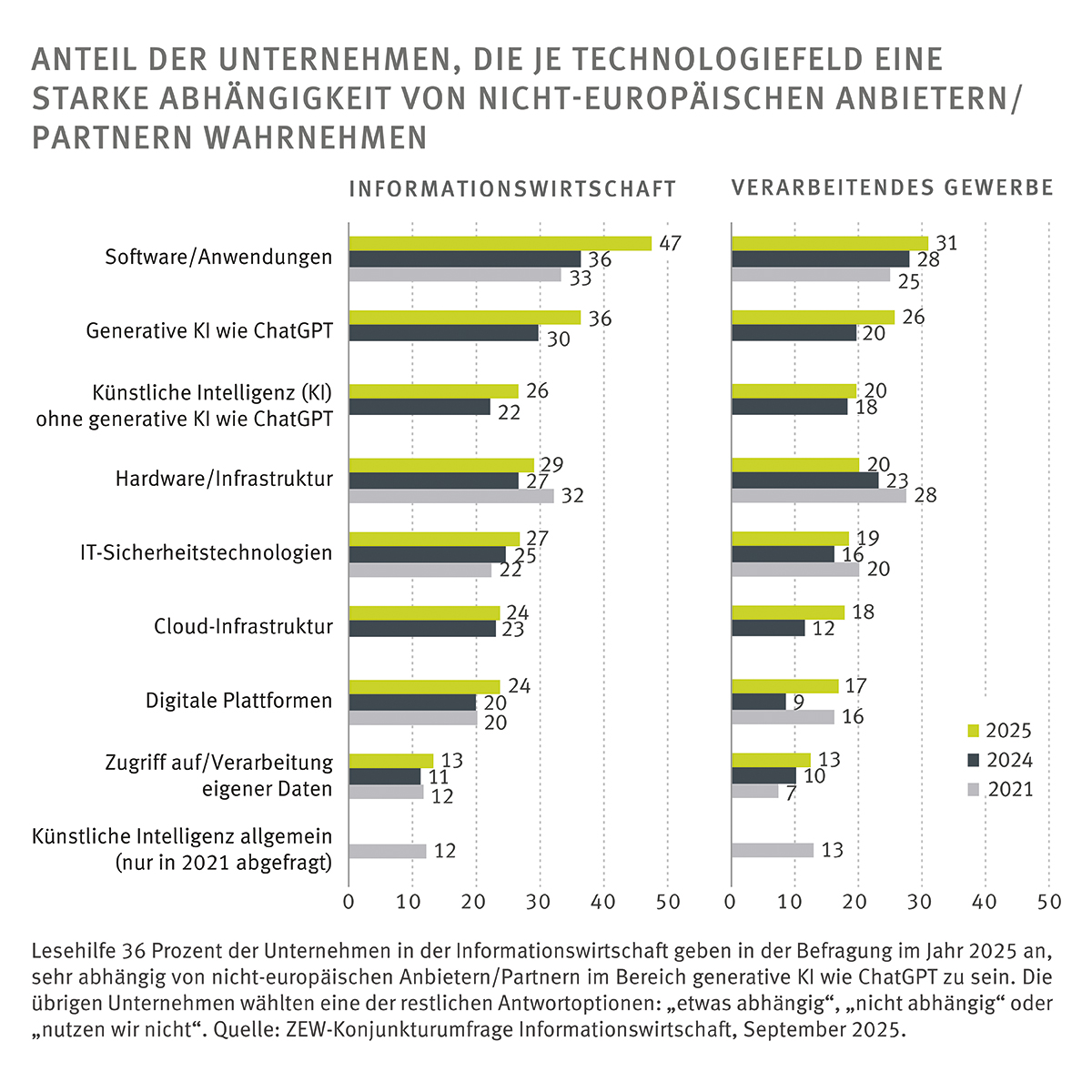

Neue Anforderungen für die Sicherheit

Mit Version 2.0 des IT-Sicherheitsgesetzes kommen auf viele Firmen höhere Anforderungen an ihre IT-Sicherheit zu. Die Schwellenwerte sinken, ab wann ein Unternehmen zur Umsetzung der Kritis-Auflagen verpflichtet ist. Diese betreffen…

-

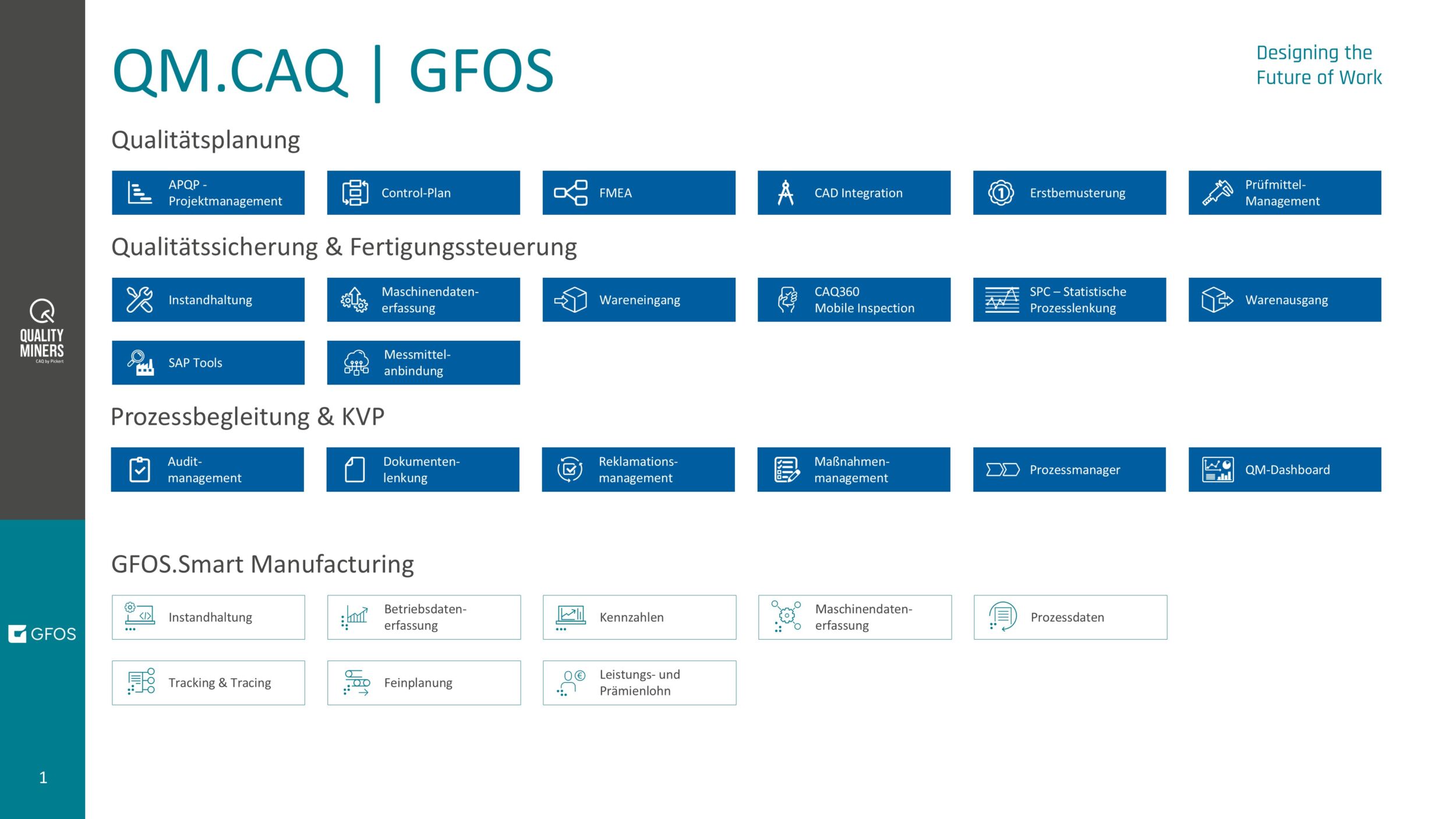

Sichtbar machen und absichern

Fertiger sollten wissen, welche Assets in ihrem Unternehmen zum Einsatz kommen. So einfach ist es jedoch nicht, kommt in der Produktion doch schnell eine große Anzahl von Geräten und Komponenten…