-

Weiterlesen: Bei Digitalisierung nur Mittelmaß

Bei Digitalisierung nur Mittelmaß

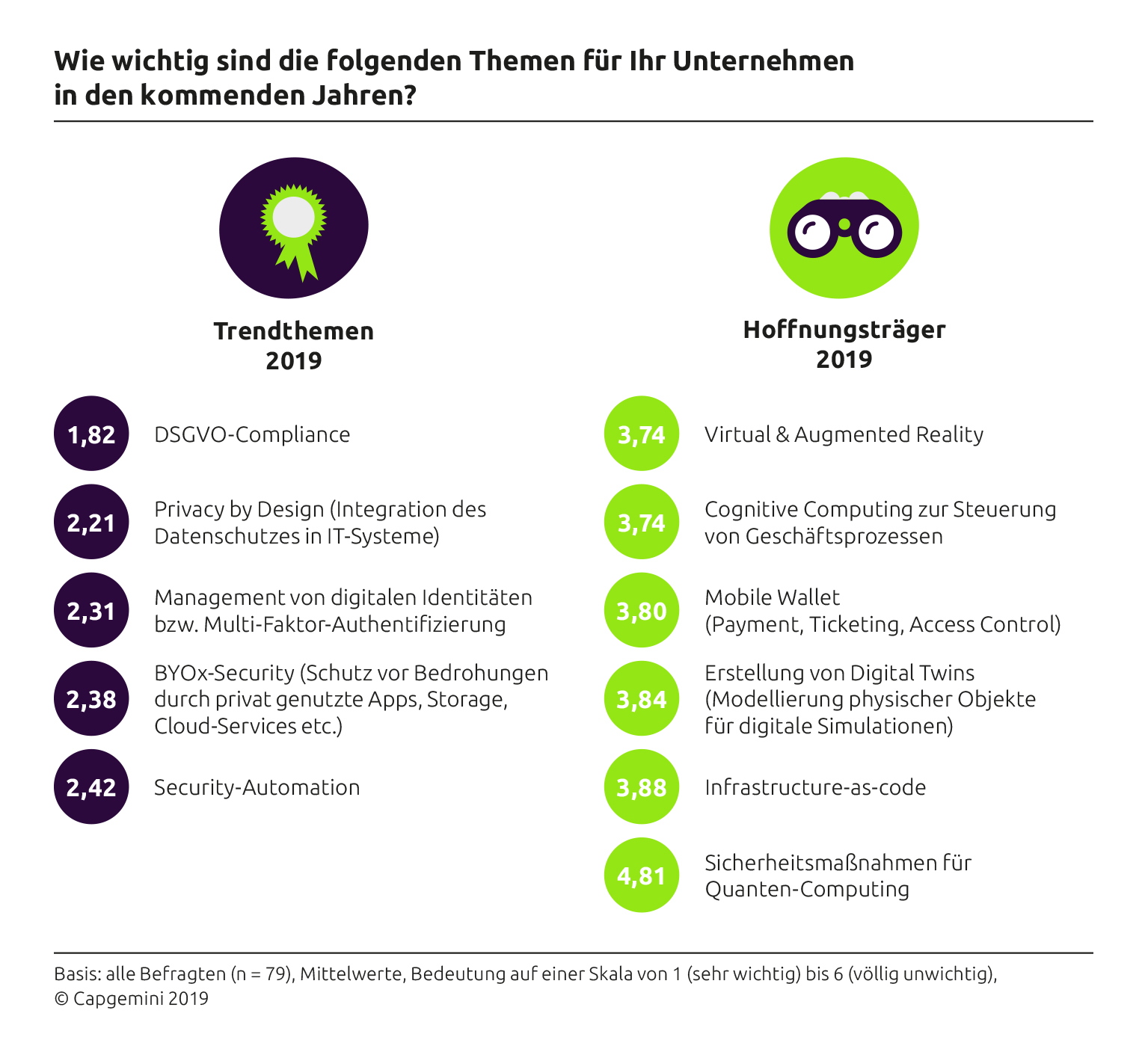

Berlin, 19. Februar 2019 – Ihren Erfolg bei der Digitalisierung stufen Unternehmen in Deutschland, Österreich und der Schweiz wie im Vorjahr durchschnittlich als mittelmäßig ein.[1] Angesichts der großen Anstrengungen in…

-

Weiterlesen: Schutz für USB-Geräte

Schutz für USB-Geräte

Industrielle Cybersicherheitslösung Schutz für USB-Geräte Honeywell erweitert seine Secure-Media-Exchange (SMX)-Lösung für die Cybersicherheit industrieller Betriebe zum Schutz gegen zunehmende USB-Bedrohungen.

-

Weiterlesen: Neue Inhalte und mehr Interaktion

Neue Inhalte und mehr Interaktion

Die Messe Job and Career findet seit 2013 im Rahmen der Hannover Messe statt. Dabei will der Veranstalter Spring Messe Management unterschiedlichen Thementagen in diesem Jahr noch individueller auf die…

-

Weiterlesen: Softwareanbieter kooperieren unter neuer Dachmarke

Softwareanbieter kooperieren unter neuer Dachmarke

Die vier Softwarehäuser Cimdata Software, Logis, Oxaion und Syncos kooperieren zukünftig unter der neuen Dachmarke Modula. Ziel ist es, mittelständische Produktionsunternehmen bei der Umsetzung der digitalen Transformation zu unterstützen.

-

Weiterlesen: Beckhoff Automation übernimmt ADL Embedded Solutions

Beckhoff Automation übernimmt ADL Embedded Solutions

Zum 1. April übernimmt Beckhoff Automation die ADL Embedded Solutions GmbH mit Sitz in Siegen. ADL gilt als Spezialist für Deep Embedded-Anwendungen auf Basis von Motherboards und speziell abgestimmter Peripherie.

-

Weiterlesen: VDE|DKE veröffentlicht erstes Branchenbuch für IT-Security

VDE|DKE veröffentlicht erstes Branchenbuch für IT-Security

Die Experten von VDE|DKE haben jetzt die ‚Yellow Pages zum IT-Security Navigator‘, dem ersten Branchenbuch für IT-Security, veröffentlicht. Diese üben die gleiche Funktion aus wie die Gelben Seiten. Das Branchenbuch listet…

-

Weiterlesen: Sensible IoT-Daten schützen

Sensible IoT-Daten schützen

Die hochintegrierten Single-Chip-Sicherheitsüberwachungs-ICs Max36010 und Max36011 von Maxim Integrated Products ermöglichen es Entwicklern von IoT-Geräten, gespeicherte, sensible Informationen auf sicherere und smartere Art zu schützen.

-

Weiterlesen: Sichere Verschlüsselung für das IoT

Sichere Verschlüsselung für das IoT

DigiCert, Utimaco, und Microsoft Research haben den Picnic-Algorithmus in einem ersten Testlauf erfolgreich im Bereich des Internet der Dinge implementiert.

-

Weiterlesen: Ransomeware bleibt eine große Bedrohung

Ransomeware bleibt eine große Bedrohung

Nach der Veröffentlichung seines globalen Ransomware Reports Ende 2018 hat das IT-Unternehmen Datto jetzt die Ergebnisse seines europäischen Reports veröffentlicht. Die Untersuchung basiert auf einer Umfrage unter 300 IT-Dienstleistern aus…

-

Weiterlesen: Unternehmen planen Budgetoffensive

Unternehmen planen Budgetoffensive

Jedes vierte Unternehmen in Deutschland kämpft mit dem Problem knapp bemessener Budgets für IT-Sicherheit. Bedarf besteht bei der Sensibilisierung der Mitarbeiter und bei der Rekrutierung von IT-Sicherheitsspezialisten. Das soll sich bis…

-

Weiterlesen: Bain-Studie sieht Europa als Vorreiter bei Industrie 4.0-Vorhaben

Bain-Studie sieht Europa als Vorreiter bei Industrie 4.0-Vorhaben

Mehr Pilotprojekte und höhere Investitionen: Wie die Unternehmensberatung Bain & Company mitteilt, hat Europa seine Vorreiterrolle beim Internet der Dinge weiter ausgebaut. Demnach hätten europäische Unternehmen seit 2016 ihre Industrie…

-

Weiterlesen: Softwarebasierte IT-Notfallplanung

Softwarebasierte IT-Notfallplanung

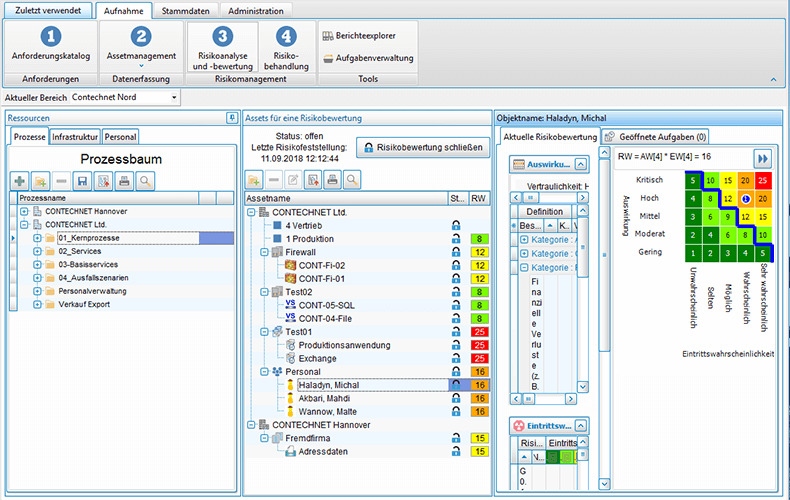

Die meisten Geschäftsprozesse werden heute durch IT gestützt. Daher steigt der Druck, stets eine performante IT-Infrastruktur sicherzustellen. Eine IT-Notfallplanung ist also unerlässlich.

-

Weiterlesen: IT-Trends der Luftfahrtbranche

IT-Trends der Luftfahrtbranche

Der Business Software-Anbieter IFS hat drei Trends identifiziert, die 2019 auf die kommerzielle Luftfahrtindustrie zukommen könnten.

-

Weiterlesen: Ganzheitliche Informationssicherheit

Ganzheitliche Informationssicherheit

Bei Produktionsprozessen sind Industrieunternehmen häufig auf Just-in-Time-Lieferungen angewiesen. Diese erfordern eine exakte Planung und einen reibungslosen Workflow.

-

Weiterlesen: Datenschutz dokumentieren

Datenschutz dokumentieren

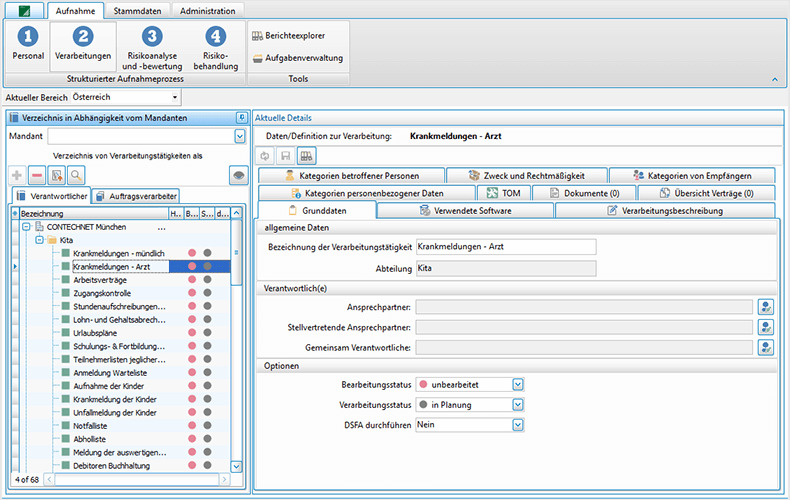

Insbesondere unter den Bedingungen von Industrie 4.0 spielt Datenschutz eine immer wichtigere Rolle: Vernetzte Systeme, abhängige Automatisierungsvorgänge und Big Data sind nur einige Stichworte, die in naher Zukunft immer präsenter…

-

Weiterlesen: Embedded Trust und C-Trust

Embedded Trust und C-Trust

IAR Systems und Secure Thingz bieten ihren Kunden jetzt die Möglichkeit, die Embedded-Entwicklungs-Toolchain IAR Embedded Workbench mit der Sicherheit von Embedded Trust voll integriert zu nutzen.

-

Weiterlesen: Insider-Bedrohungen erkennen und reduzieren

Insider-Bedrohungen erkennen und reduzieren

Nicht nur Cyberattacken von außen, sondern auch Insider-Angriffe stellen für Unternehmen nach eine Sicherheitsgefahr dar. Der Securityspezialist CyberArk gibt fünf Empfehlungen, wie Unternehmen derartige Angriffe erkennen bzw. verhindern können.

-

Weiterlesen: Fraunhofer IGD entwickelt AR-as-a-Service-Ansatz

Fraunhofer IGD entwickelt AR-as-a-Service-Ansatz

Augmented Reality Fraunhofer IGD entwickelt AR-as-a-Service-Ansatz Mit der 3D-Visualisierungs-Plattform Instant3Dhub und der AR-Tracking-Technologie VisionLib haben es Forschern des Fraunhofer-Instituts für Graphische Datenverarbeitung IGD ein Möglichkeit entwickelt, Augmented Reality-Anwendungen in einer…

-

Weiterlesen: Rekordjahr endet mit schwachem Dezember

Rekordjahr endet mit schwachem Dezember

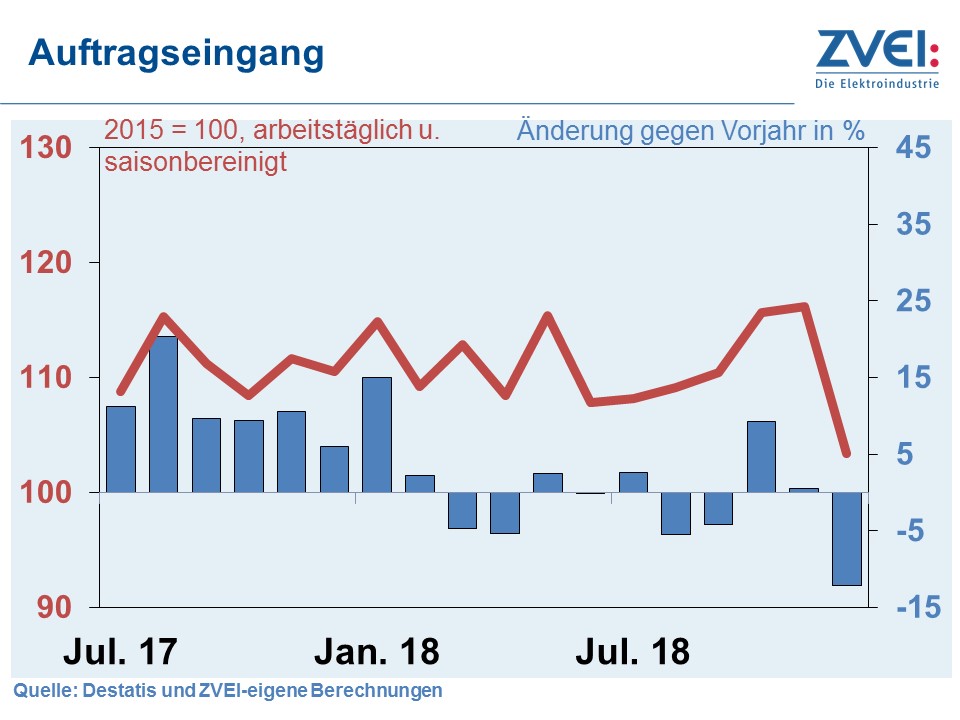

Deutsche Elektroindustrie Rekordjahr endet mit schwachem Dezember Die deutsche Elektroindustrie verzeichnete im vergangenen Jahr einen neuen Umsatzrekord. Zum Jahresende erlebte die Branche jedoch einen deutlichen Dämpfer.

-

Weiterlesen: Orange übernimmt SecureData

Orange übernimmt SecureData

Cybersecurity Orange übernimmt SecureData Orange übernimmt den britischen IT-Security-Dienstleister SecureData. Mit der Akquise will der Telekommunikationsanbieter seine internationale Reichweite sowie seine Kompetenz im Bereich Cybersicherheit stärken.

-

Weiterlesen: Anwendungsschwachstellen bei IoT-Geräten

Anwendungsschwachstellen bei IoT-Geräten

Kühlschränke, die sich melden, wenn die Milch alle ist oder Thermostate, die Nutzungsstatistiken aufs Smartphone senden – verschiedenste Produkte werden mittlerweile mit einer Netzwerkverbindung ausgestattet. Diese bringen viele Sicherheitslücken mit…

-

Weiterlesen: Schwachstellen in Funkfernsteuerungen

Schwachstellen in Funkfernsteuerungen

Ein neuer Forschungsbericht von Trend Micro Research deckt gravierende Sicherheitslücken bei industriellen Maschinen auf. Anlagen, wie Kräne, die mittels Funkfernsteuerungen bedient werden, sind vor potenziellen Angriffen wenig bis gar nicht…