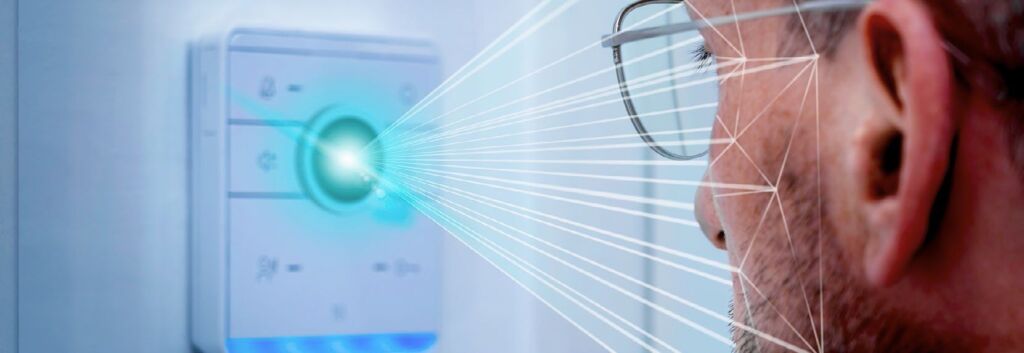

Level-A PAD-System nur mit Face Detector

In der Praxis muss nicht zwangsläufig jeder Anwendungsfall für Gesichtserkennung gleichermaßen sicherheitskritisch sein. Da sich Zeiterfassungssysteme meistens in zugangsbeschränkten Bereichen befinden, sollten sie etwa gegen einfache Täuschungsversuche auf Level A, beispielsweise durch Schabernack treibende Arbeitskollegen, gewappnet sein.

Mit Embedded Hardware gegensteuern

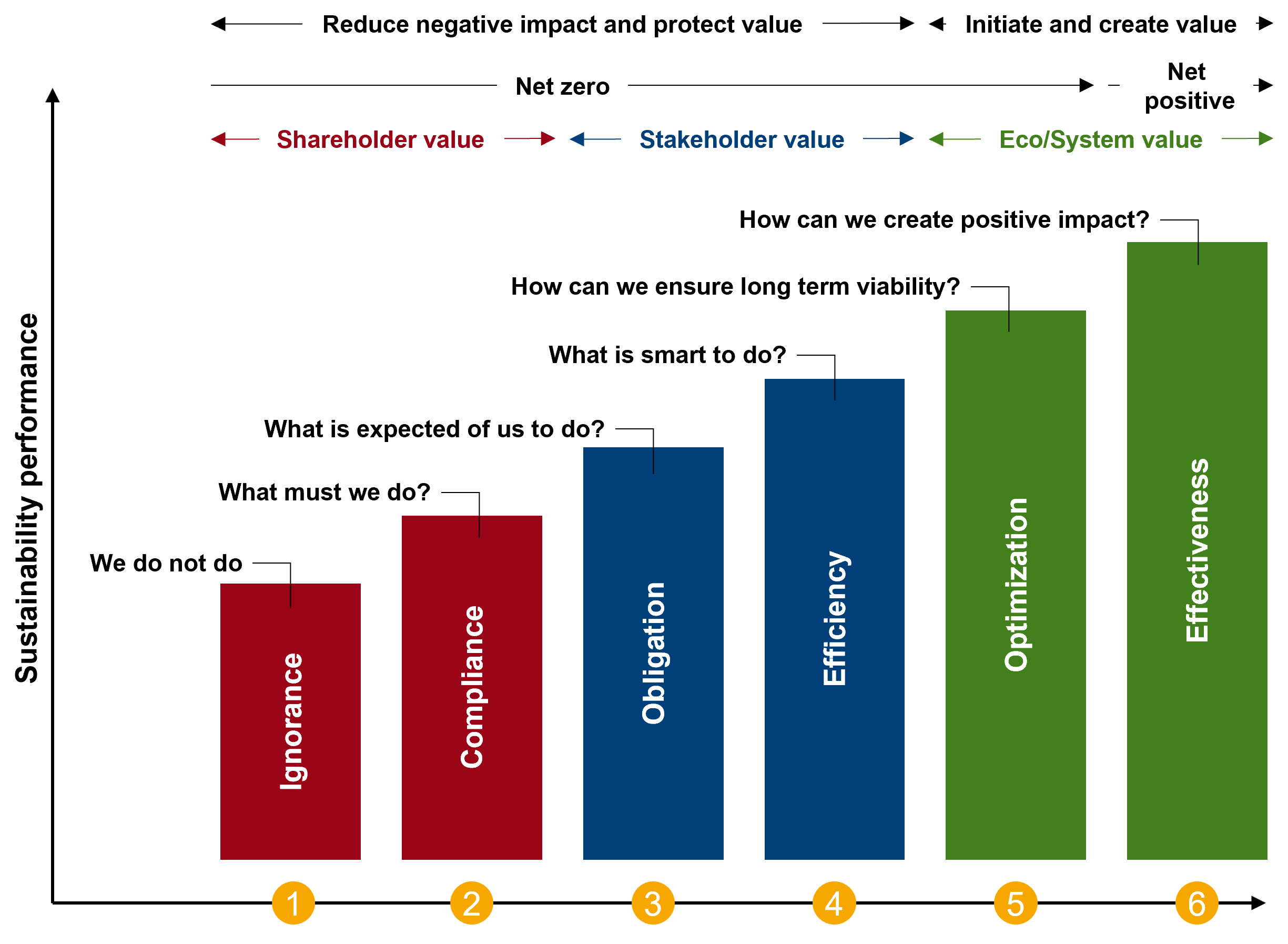

Ein Experiment soll das Potenzial von Embedded-Hardware für Gegenmaßnahme aufzeigen: Der für die Erkennung und das Alignment der Gesichter bereits benötigte Face Detector erkennt mehrere Schlüsselpunkte, wie Augen, Nase, Mund und Ohren. Das verwendete BlazeFace-Modell zur Gesichtserkennung ist also bereits dazu fähig, die Lage des Kopfes im dreidimensionalen Raum hinter der zweidimensionalen Projektionsebene des Kamerabilds zu ermitteln. Diese Information kann in einem PAD-System genutzt werden, um festzustellen, ob sich das erkannte Objekt im Raum bewegt wie ein echter Kopf oder nur wie ein zweidimensionales Abbild. Die Grundidee ähnelt der beschriebenen auf Optical Flow basierenden Methode.

Im obigen Bild (S. 62) gezeigten Beispiel wurde der virtuelle Punkt zwischen den Ohren und der Nasenspitze verwendet, um die Lage des Kopfes im Raum zu visualisieren. Da der reale Abstand zwischen Nasenspitze und Mittelpunkt beider Ohren eine bekannte konstante Größe ist, kann mithilfe trigonometrischer Funktionen der relative Lagewinkel des Kopfes zur Projektionsebene berechnet werden. Durch gezieltes Drehen des Handyfotos wird das dargestellte Gesicht zwar verzerrt, der errechnete Lagewinkel des Kopfes wird dadurch jedoch nur unwesentlich verändert. Aufgrund der leichten Fehlerkennungen des BlazeFace-Modells durch die Verzerrung treten dabei relative Winkeldifferenzen von weniger als 10° auf. Bei einem echten Kopf sind meist schon innerhalb eines kurzen Zeitraums Unterschiede von über 20° zu beobachten, die unaufgefordert durch natürliche Bewegungen entstehen.

Diese Methode bietet einen effektiven Schutz gegen einfache Foto-Angriffe, wie in Level A nach FIDO definiert. Mehr als Level A ist damit aber in keinem Fall möglich, da sich dieses System durch eine Videoaufnahme täuschen lässt. Da jedoch lediglich das bereits implementierte BlazeFace-Modell genutzt wird, ist die zusätzlich benötigte Rechenleistung geringer, besonders im Vergleich zum hohen Rechenaufwand den die Optical Flow-Methode verursachen würde.

Fazit und Ausblick

Die Entwicklung eines auf Gesichtserkennung basierenden Zutrittskontroll- oder Zeiterfassungssystems ist mit überschaubaren Ressourcen realisierbar, wobei der Aufwand im Wesentlichen vom gewünschten Sicherheitsniveau abhängt. Sobald ein höheres Sicherheitsniveau erreicht werden soll, gilt es, entsprechend mehr Aufwand in die Presentation Attack Detection zu investieren. Da Angreifer potenziell ständig neue Methoden entwickeln, um die gängigen Methoden zu umgehen, muss das System im laufenden Betrieb mit Software-Updates aktualisierbar sein, um ausreichend gewappnet zu sein.